| Aleks ihm sein Blog |

![[ Wir haben noch Hirn hinten im Haus ]](http://oerks.de/.blog/blogbild_sm.jpg)

Das ist mein Blog.

Hier gibts, was ich tue, getan habe und vielleicht tun werde. Auch, wenn und weil das total unwichtig für den weiteren Verlauf der Geschichte ist. Viel Spaß damit.

Wer mich möglichst zeitnah erreichen und/oder beschimpfen will, versuche dies per Email (s.u.), per Twitter, auf Facebook oder im ircnet oder suche mich persönlich auf.

-->

Einträge nach Kategorien

Einträge nach Datum

![[ blosxom ]](/.blog/pb_blosxom.gif)

20.10.2011

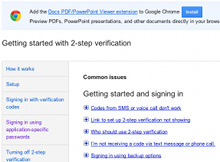

22:35 Uhr Google 2factor-Auth mein Arsch

Hömma, Google,

Du bietest 2factor-Auth an, das ist schön. Aber wenn man sich entscheidet, das eigene Mobiltelefon als Token zu benutzen (mit der passenden Authenticator-Äpp), hat man an manchen Stellen schon ganz schön Scheisse am Schuh.

Die paar Anwendungen, die damit umgehen können, brauchen dann auf dem Mobiltelefon selbst mal schnell ein c&p aus der Auth-App in die Anwendung, die man benutzen will. Nervig, echt.

Aber locker Dreiviertel Deiner überall auf der Welt zusammengekauften Anwendungen können keine 2factor-Auth, und man muß sich (nach Deiner Vorstellung) dann für jede pissige Anwendung ein 'Anwendungspezifisches Passwort' bauen, und dessen 16stelligen Buchstabensalat in die Anwendung (auf Mobiltelefon, Eipäd, Standalone-Anwendung aufm Rechner, und aufm zweiten Rechner) bimseln. Habt Ihr das mal ausprobiert? Warum gibts da keinen Flansch z.B. mit einem QR-Code für?

Ok, man kann für alle Anwendungen das gleiche OTP nehmen, und nach einmal abtippen c&p machen - bei der Anzahl der Anwendungen, meiner Google-Accounts und meinen Geräten, auf denen ich diese Anwendungen benutzen will, war ich trotzdem fast zwei Stunden beschäftigt.

Warum aber zur 'ölle verliert man diese (eigentlich vielen) OTPs, wenn man ein neues Mobiltelefon bekommt? Ich verstehe, daß man die Uhr des Tokens/Telefons neu syncen muß, klar. Aber ich verstehe nicht, warum damit alle (bei mir zum Glück nur drei) anwendungsspezifischen Passwörter ungültig werden - und Deine Supportseiten behaupten sogar noch das Gegenteil (http://www.google.com/support/accounts/bin/static.py?page=guide.cs&guide=1056283&topic=1056287, Codes from Google Authenticator not workling after phone reset: >You will need to configure Google Authenticator again on your phone, but your other details will be saved. AM ARSCH WERDEN DIE GESAVED!)

Google, ich war (mal wieder) so >|< kurz davor, auf diese für mich eher marginale, aber kewle zusätzliche Sicherheit zu scheissen, und einfach wieder ein starkes Password zu benutzen.

Wenn Ihr mehr Sicherheit wollt, macht das doch bitte etwas cleverer. Nur ein kleines bißchen. Mal unter uns: Wie sollen denn bitte die Hauptadressaten von mehr Sicherheit - und zwar die, die mental nicht in der Lage sind, sich gegen Phishing und ähnliches zu schützen, diesen Weg gehen?

Macht endlich, das so geile OTP-Generatoren wie z.B. YubiKey Yubikey mit allen Google-Anwendungen funktionieren. Euer eigenes Telefon hat den passenden RFID-Leser dafür...

Macht endlich, daß sich Euer gesammter zusammengekaufter Softwarezoo vernünftig gegen Euer eigenes OAuth authentifizieren kann.

Ich kotze im Strahl mit Brocken! Und ja, ich hab nen neues Eifon. Und jetzt werde ich Siri so lange anbrüllen, bis es Deine verfickten "Anwendungsspezifischen Passwörter" tanzen kann.

Wer diesen Ausbruch diskutieren will, kann das in Google+

gerne tun.

[Kategorie: /computers] - [permanenter Link] - [zur Startseite]

06.10.2011

15:46 Uhr Morgennebel auf dem Hullerbusch

Ich komm mal wieder nicht dazu, meine guten Vorsätze einzuhalten. Es gibt einiges zu berichten, ich geb mir mal wieder Mühe.

![[ creative commons ]](/.blog/somerights20.png)